OCIとADFS間のSSO

このチュートリアルでは、アイデンティティ・プロバイダ(IdP)としてADFSを使用して、OCI IAMとADFS間のSSOを構成します。

この30分のチュートリアルでは、IdPとして機能する、サービス・プロバイダ(SP)として機能するOCI IAMをADFSと統合する方法を示します。ADFSとOCI IAMの間のフェデレーションを設定すると、ADFSが認証するユーザー資格証明を使用して、OCIのサービスおよびアプリケーションへのユーザーのアクセスが可能になります。

このチュートリアルでは、OCI IAMのIdPとしてのADFSの設定について説明します。

OCI IAMは、SAML 2.0 IdPsとの統合を提供します。この統合:

- ADFSなどのIdPとしてSAML 2.0と互換性のあるフェデレーテッド・シングル・サインオン(SSO)ソリューションと連携します。

- ユーザーは、ADFS資格証明を使用してOCIにサインインできます。

- ユーザーはエンド・アプリケーションにサインインできます。

- まず、OCI IAMアイデンティティ・ドメインからメタデータをダウンロードします。

- 次のいくつかのステップで、ADFSでリライイング・パーティを作成および構成します。

- ADFSで、メタデータを使用してOCI IAMでSSOを設定します。

- ADFSで、属性およびクレームを編集して、電子メール名がユーザーの識別子として使用されるようにします。

- ADFSで、ユーザーをアプリケーションに追加します。

- 次のステップでは、アイデンティティ・ドメインに戻って設定および構成を終了します。OCI IAMで、デフォルトのIdPポリシーを更新してADFSを追加します。

- フェデレーテッド認証がOCI IAMとADFS間で機能することをテストします

このチュートリアルは、アイデンティティ・ドメインのIAMに固有です。

このチュートリアルを実行するには、次のものが必要です:

- 有料Oracle Cloud Infrastructure (OCI)アカウントまたはOCIトライアル・アカウント。Oracle Cloud Infrastructure Free Tierを参照してください。

- OCI IAMアイデンティティ・ドメインのアイデンティティ・ドメイン管理者ロール。管理者ロールの理解を参照してください。

- オンプレミスADFSインストール。 ノート

このチュートリアルでは、Microsoft Windows Server 2016 R2に付属のADFSソフトウェアの使用方法について説明します。 - また、同じユーザーがOCIおよびADFSに存在し、ADFSが機能していることを確認する必要があります。

同じ電子メール・アドレスを持つユーザーが両方のシステムに存在することを確認します。

SAML SSOがADFSとOCI IAMの間で機能するには、Microsoft Active DirectoryドメインとOCI IAMアイデンティティ・ドメインの両方に同じ電子メール・アドレスを持つユーザーが存在する必要があります。このタスクでは、このようなユーザーが両方のシステムに存在することを確認します。

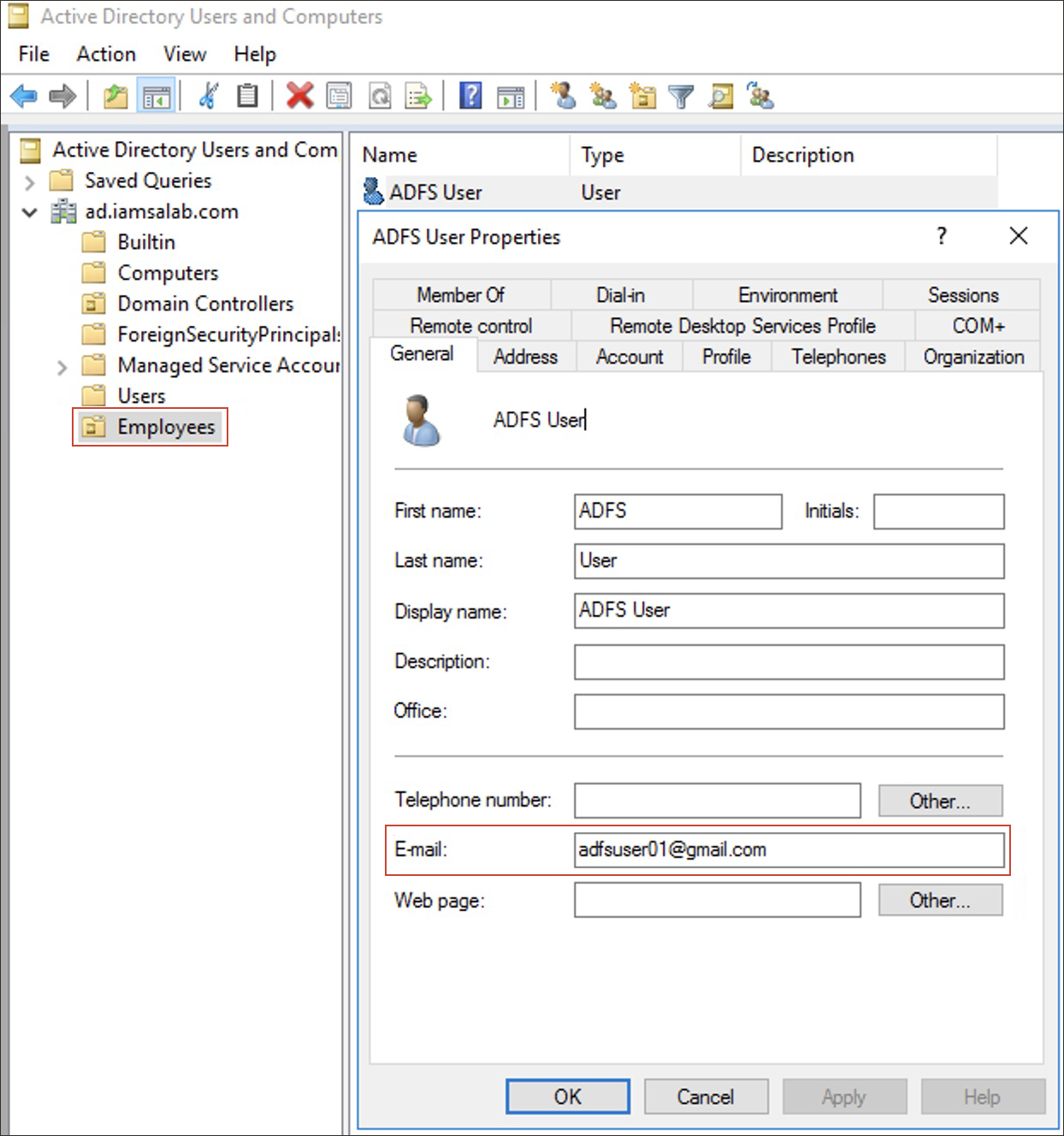

- Microsoft Active Directoryユーザーおよびコンピュータ・ユーティリティを開きます。Windows 2016 Serverで、「Server Manager」、「Tools」、「Active Directory Users and Computers」の順に選択します。

-

「従業員」フォルダで、使用するユーザーをダブルクリックします。ユーザーの電子メール・アドレスをメモします。

ADFS USER(adfsuser01@gmail.com)ノート

OCI IAMドメイン内の複数のユーザーが同じ電子メール・アドレスを持っている場合、サインインするユーザーを判別できないため、SAML SSOは失敗します。

- ユーザーの電子メール・アドレスは、サインインしたユーザーをOCI IAM内の同じユーザーのエントリでADFSにリンクするために使用されます。

- 接続をテストするADFSユーザーがいない場合は、接続を作成できます。

- ブラウザで、OCI IAMコンソールにアクセスするためのコンソールURLを入力します:

- クラウド・アカウント名(テナンシ名とも呼ばれる)を入力し、「次へ」を選択します。

- ユーザー名とパスワードを使用してサイン・インします。

- 使用するドメインを選択します。

- 「ユーザー」を選択します。

- 検索フィールドに、Microsoft Active Directoryから記録した電子メール・アドレスを入力します。

- 検索結果で、Microsoft Active Directoryのユーザーと同じ電子メール・アドレスを持つユーザーが存在することを確認します。ノート

ユーザーがOCI IAMに存在しない場合は、「追加」を選択し、Microsoft Active Directoryと同じ電子メール・アドレスでユーザーを作成します。

ADFSが実行中であり、サインインのためにユーザーに正常にチャレンジできることを確認します。

- ブラウザで、次のURLを使用してADFSにサインインします。

ここで、https://adfs.example.com/adfs/ls/IdpInitiatedSignOnPageadfs.example.comはADFSホスト名です。 - 必要な場合は、「このサイトにサインイン」を選択します。「サインイン」を選択します。

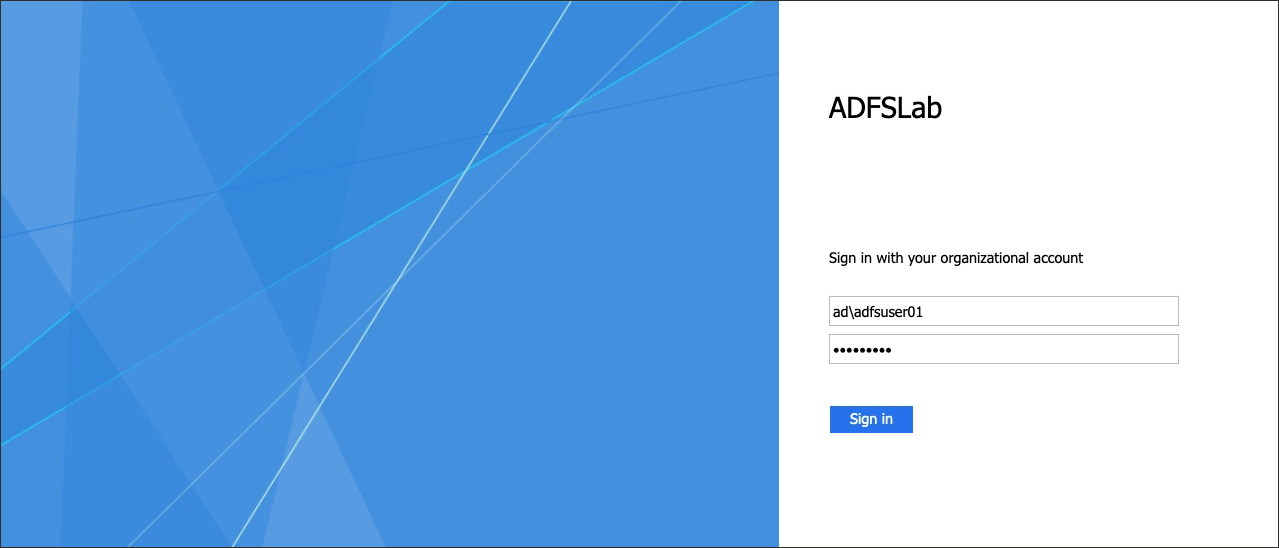

- ADFSとOCI IAMの両方に存在するユーザーのMicrosoft Active Directory資格証明(この例では

adfsuser01)を入力し、「サインイン」を選択します。 - メッセージ

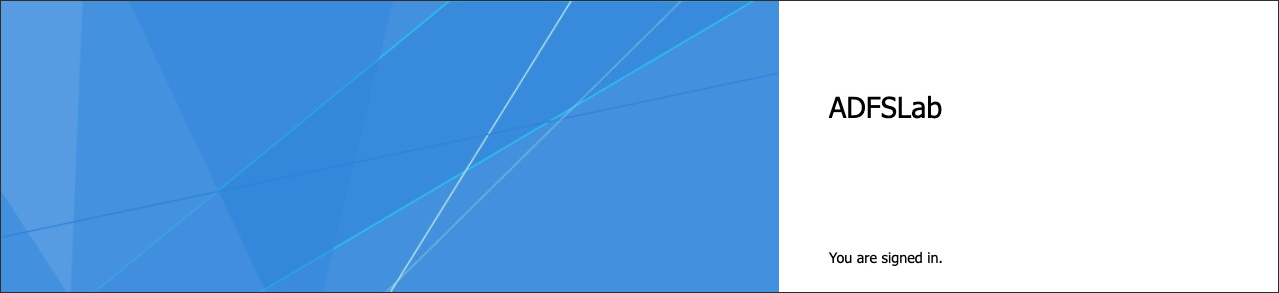

You are signed inが表示されます。

- ブラウザで、次のURLを使用してADFSにサインインします。

ここで、https://adfs.example.com/FederationMetadata/2007-06/FederationMetadata.xmladfs.example.comはADFSホスト名です。 FederationMetadata.xmlファイルを保存します。このファイルを使用して、ADFSをOCI IAMに登録します。- OCIコンソールで、作業するドメインに移動します。必要なドメインを見つけるには、コンパートメントの変更が必要になる場合があります。「セキュリティ」、「アイデンティティ・プロバイダー」の順に選択します。

- 「IdPの追加」を選択して、「SAML IdPの追加」を選択します。

- SAML IdPの名前を入力します(例:

ADFS_IdP)。「次」を選択します。 - 「Enter IdP metadata」を選択します。

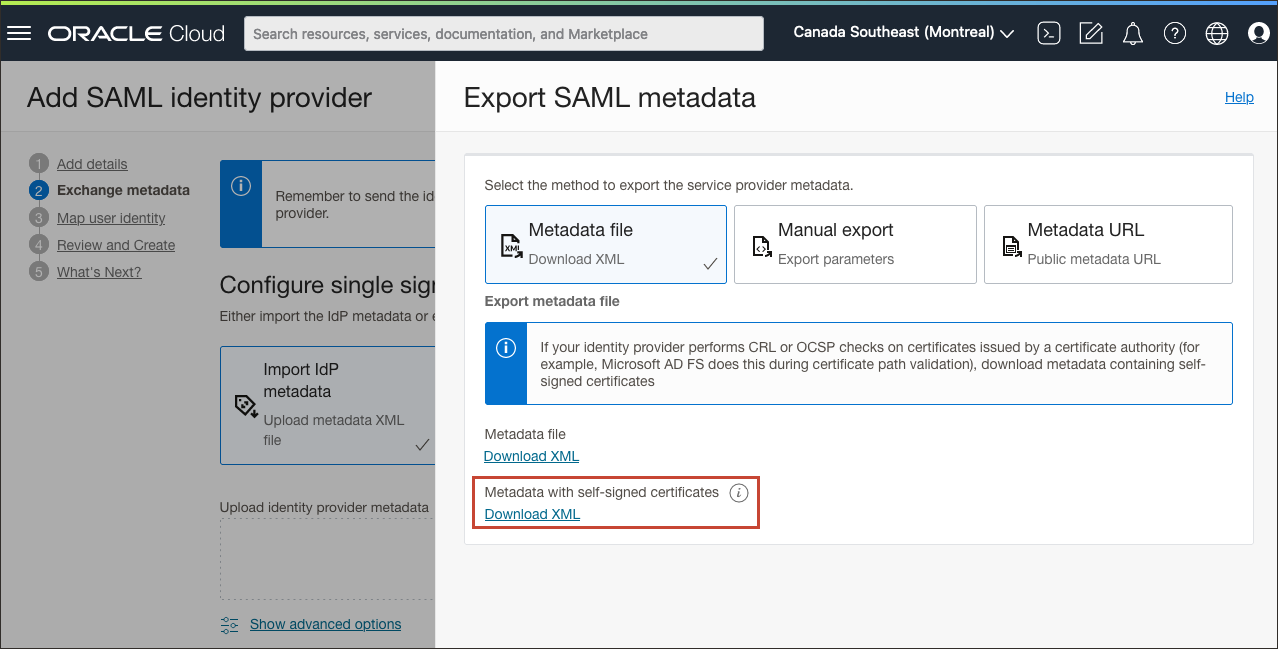

- 「SAMLメタデータのエクスポート」を選択して、OCI IAMサービス・プロバイダ(SP)メタデータをダウンロードします。

- 「SAMLメタデータのエクスポート」ページの「自己署名証明書を使用したメタデータ」で、「XMLのダウンロード」を選択します。ノート

アイデンティティ・プロバイダがCAによって発行された証明書に対してCRLまたはOCSPチェックを実行する場合は、自己署名証明書でメタデータを使用します。このチュートリアルでは、ADFSが証明書パスの検証中にこれを実行します。 - ファイルを適切な場所に保存します。

Metadata.xmlファイルを、ADFSが管理されているWindows Serverに転送します。このファイルを使用して、OCI IAMドメインをADFSに登録します。

- 「SAMLメタデータのエクスポート」ページの「自己署名証明書を使用したメタデータ」で、「XMLのダウンロード」を選択します。

- 「SAMLメタデータのエクスポート」ページを閉じます。

- 「IdPメタデータのインポート」を選択し、「アップロード」を選択します。以前にADFSから保存した

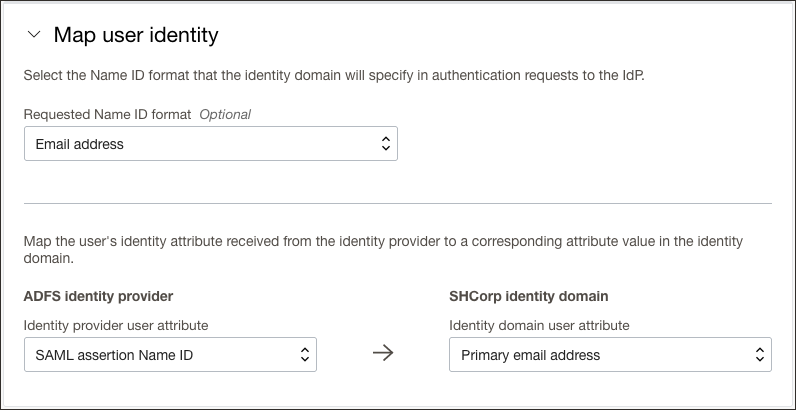

FederationMetadata.xmlファイルを選択し、「開く」、「次へ」の順に選択します。 - マップ・ユーザー・アイデンティティで、次を設定します。

- 「リクエストされたNameID形式」で、

Email addressを選択します。 - 「アイデンティティ・プロバイダのユーザー属性」で、

SAML assertion Name IDを選択します。 - 「アイデンティティ・ドメイン・ユーザー属性」で、

Primary email addressを選択します。

- 「リクエストされたNameID形式」で、

- 「次」を選択します。

- 「確認および作成」で構成を確認し、「作成」 IdPを選択します。

- 「アクティブ化」を選択します。

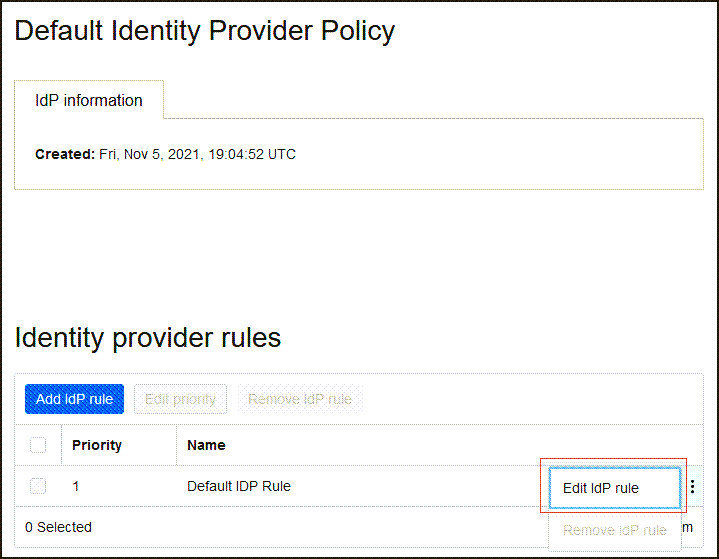

- 「IdPポリシー・ルールに追加」を選択します。ADFS IdPをIdPポリシーに追加すると、OCI IAMのサインイン画面に表示できます。

-

「デフォルトのアイデンティティ・プロバイダ・ポリシー」を選択して開き、ルールのを選択し、「IdPルールの編集」を選択します。

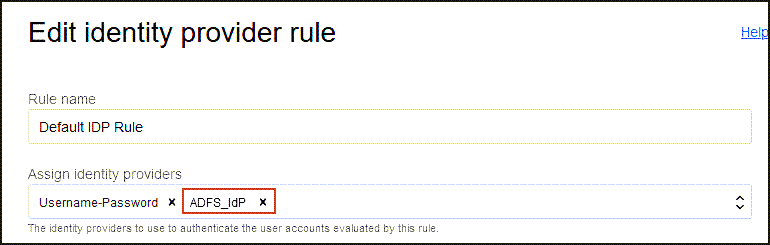

-

「アイデンティティ・プロバイダの割当て」を選択し、ADFS_IdPを選択してリストに追加します。

- 「Save Changes」を選択します。

現在、ADFSはOCI IAMにアイデンティティ・プロバイダとして登録されています。

次に、OCI IAMを信頼できるリライイング・パーティとしてADFSに登録します。

まず、OCI IAMをADFSのリライイング・パーティとして登録します。次に、OCI IAMの請求ルールをリライイング・パーティとして構成します。

リライイング・パーティの登録

- ADFS管理ユーティリティを開きます。たとえば、Windows 2016 Server Managerユーティリティでは、「ツール」、「Microsoft Active Directory Federation Services Management」の順に選択します。

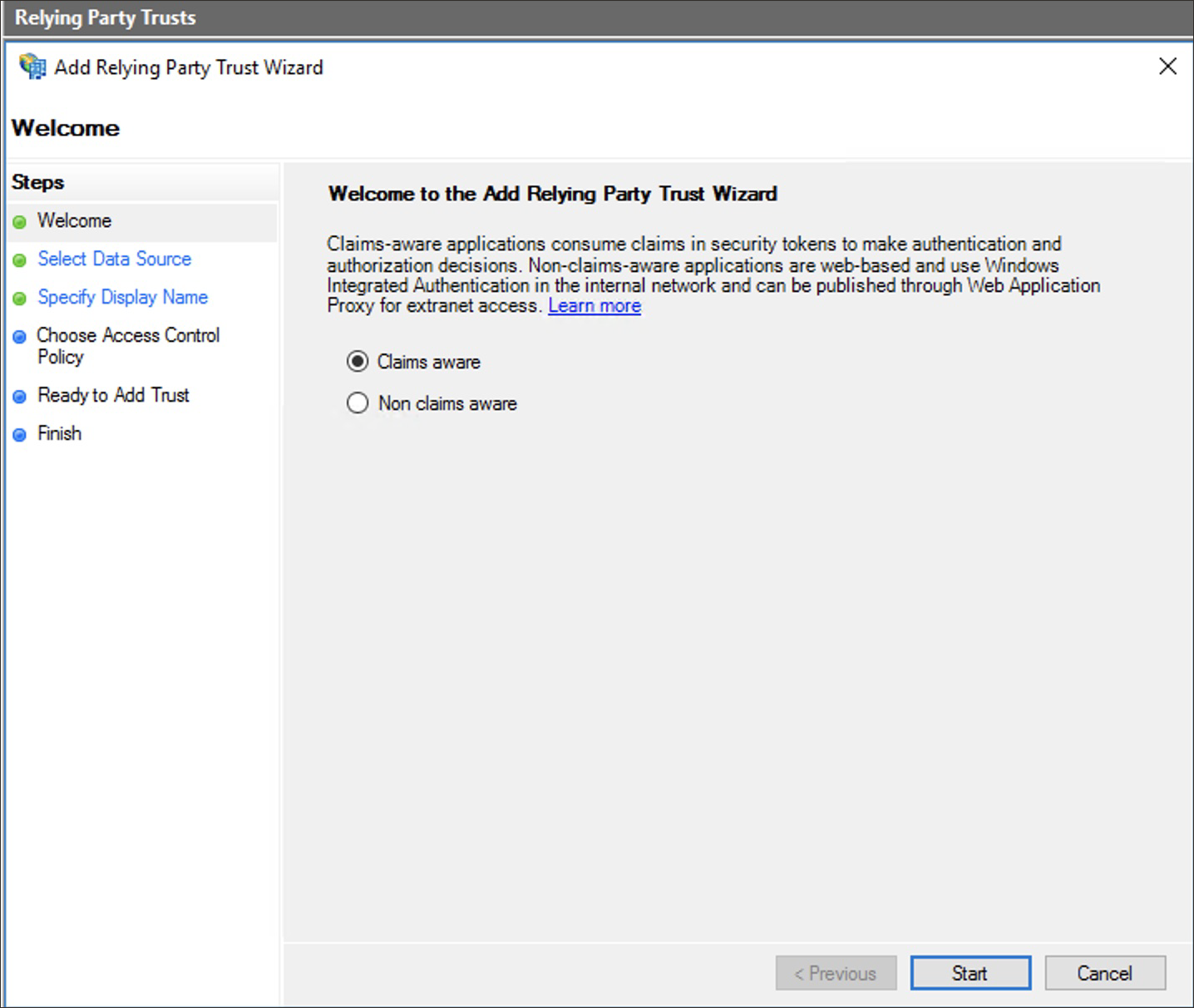

- 「アクション」を選択し、「リライイング・パーティ信頼の追加」を選択します。

-

「リライイング・パーティ信頼の追加ウィザード」ウィンドウで、「開始」を選択します。

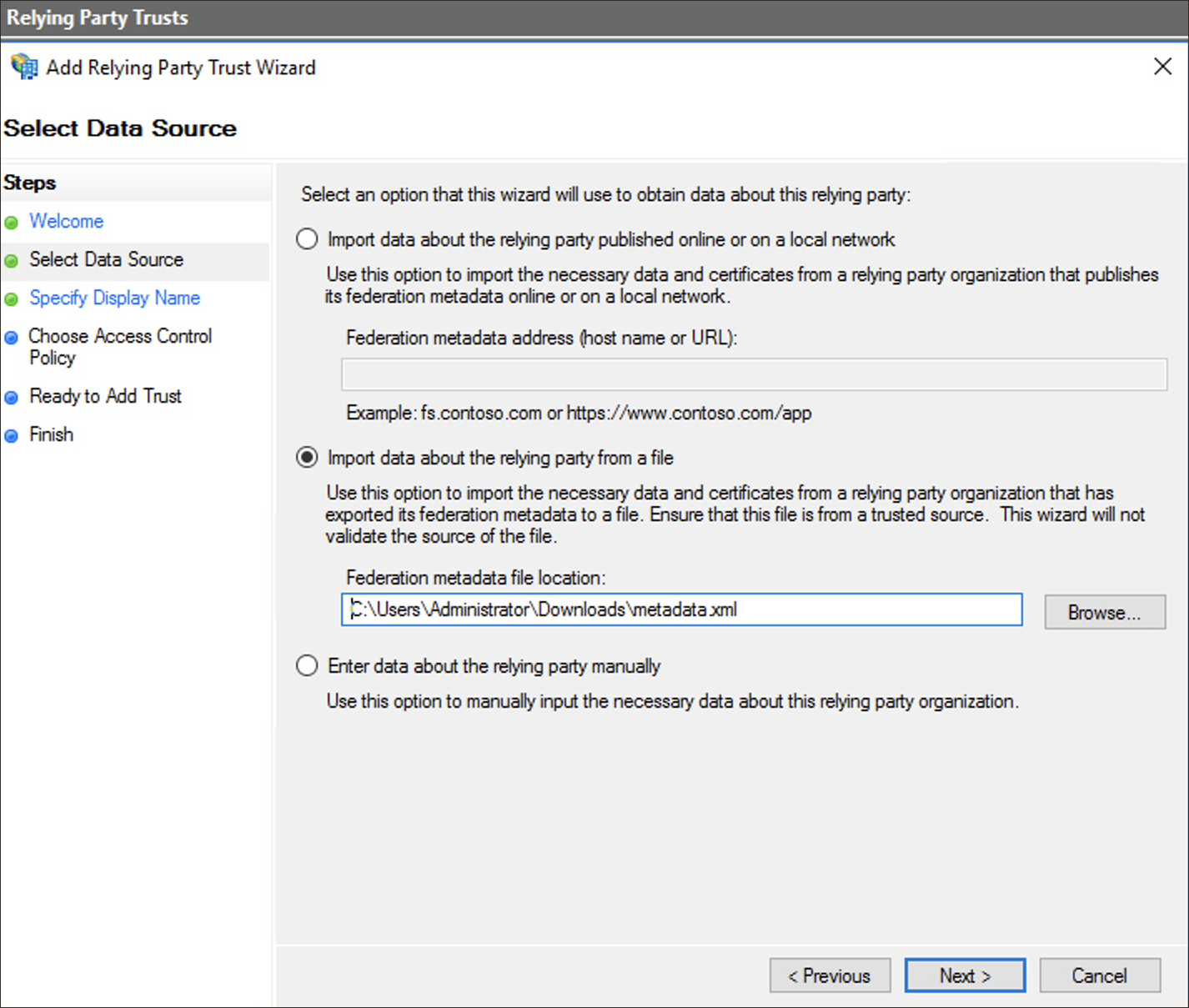

-

ファイルからリライイング・パーティに関するデータのインポートを選択し、「参照」を選択します。

- 以前にOCI IAMからダウンロードした

Metadata.xmlを選択し、「次へ」を選択します。 -

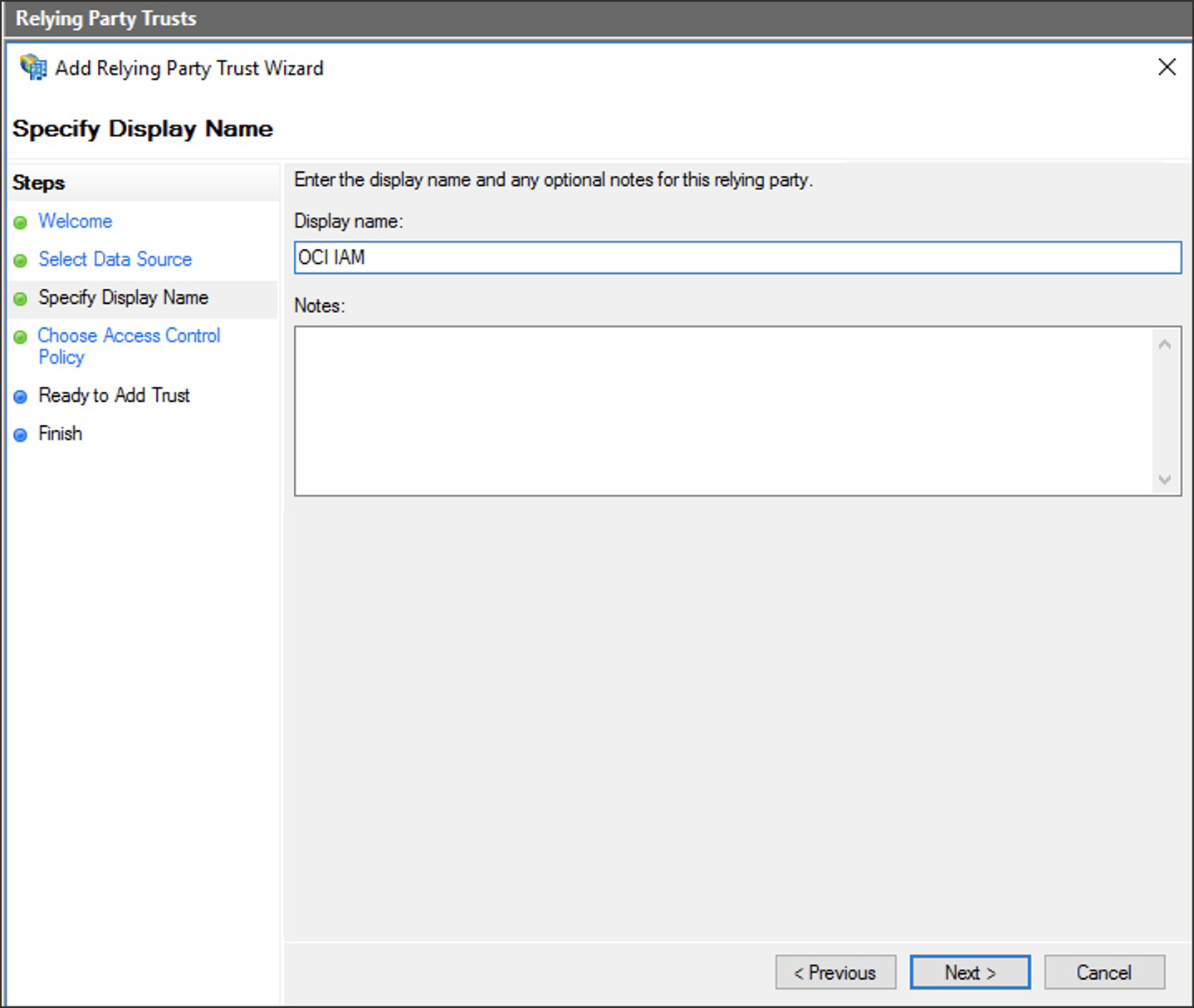

表示名(

OCI IAMなど)を入力し、オプションで「ノート」に説明を入力します。「次」を選択します。 -

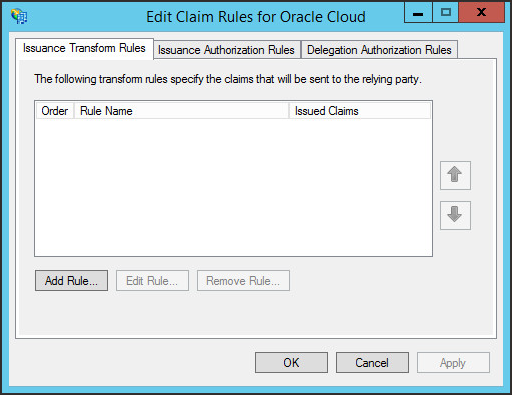

「終了」ステップに達するまでデフォルトのオプションに進み、「閉じる」を選択します。「要求ルールの編集」ウィンドウが開きます。

要求ルールの構成

クレーム・ルールは、認証が成功した後、ADFSからOCI IAMに送信されるサインイン・ユーザーに関する情報を定義します。ここでは、リライイング・パーティとして機能するOCI IAMの2つの請求ルールを定義します:

- 電子メール: このルールは、ユーザーの電子メール・アドレスがSAMLアサーションのOCI IAMに送信されることを示します。

-

Name ID: このルールは、電子メール・ルールの結果がSAMLアサーションのサブジェクト

NameID要素のOCI IAMに送信されることを示します。

- 「要求ルールの編集」ウィンドウで、「ルールの追加」を選択します。

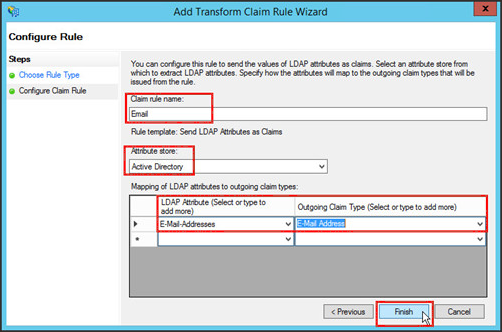

- 要求ルール・テンプレートとして「LDAP属性を要求として送信」を選択し、「次へ」を選択します。

- 「ルール・タイプの選択」ページで、Eメール・ルールについて次の情報を指定します。

-

要求ルール名:

Email -

属性ストア:

Active Directory -

LDAP属性の発信要求タイプへのマッピング:

-

LDAP属性:

E-Mail-Addresses -

送信クレーム・タイプ:

E-Mail Address

-

LDAP属性:

-

要求ルール名:

- 「終了」を選択します。

- 「要求ルールの編集」ウィンドウで、「ルールの追加」を選択して2番目の要求ルールを追加します。

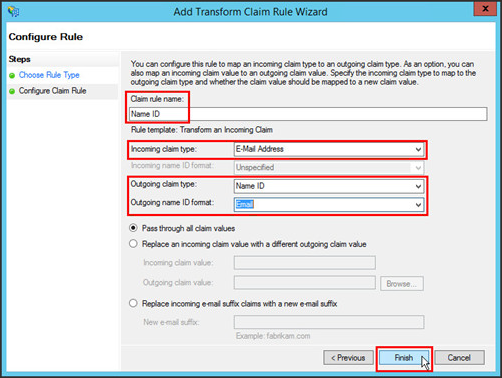

- 要求ルール・テンプレートとしての「入力方向の要求の変換」を選択し、「次へ」を選択します。

- 「ルール・タイプの選択」ページで、Name IDルールについて次の情報を指定します。

-

要求規則名:

Name ID -

受信要求タイプ:

E-Mail Address -

送信要求タイプ:

Name ID -

送信名ID形式:

Email

-

要求規則名:

- 「終了」を選択します。

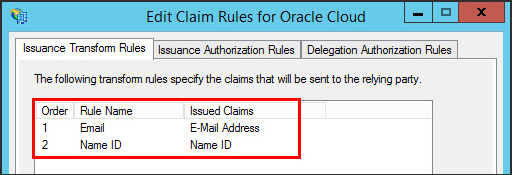

- 「Oracle Cloudの要求ルールの編集」ウィンドウで、EメールおよびName IDルールが作成されていることを確認します。

現在、ADFSおよびOCI IAMにはSSOを確立するための十分な情報があり、統合をテストできます。

このタスクでは、OCI IAMとADFS間の認証をテストします。認証が成功した場合は、エンド・ユーザーのアイデンティティ・プロバイダを有効にします。

- ブラウザを再起動し、コンソールURLを入力してOCI IAMコンソールにアクセスします:

- クラウド・アカウント名(テナンシ名とも呼ばれる)を入力し、「次へ」を選択します。

- ユーザー名とパスワードを使用してサイン・インします。

- ADFS IdPを構成したドメインを選択します。

- 「セキュリティ」、「アイデンティティ・プロバイダ」の順に選択します。

- ADFS IdPエントリを選択します。

- IdPの詳細ページで、「その他のアクション」、「ログインのテスト」の順に選択します。

- 下にスクロールして、「ログインのテスト」を選択します。

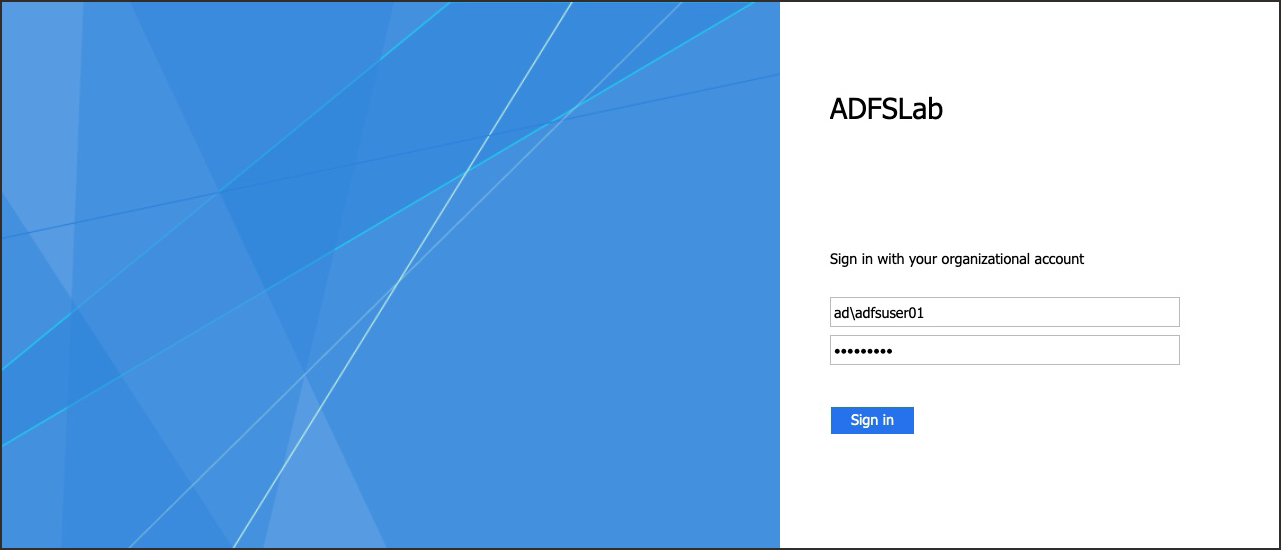

- ADFSサインイン・ページで、ADFSおよびOCI IAMに存在するユーザーでサインインします。

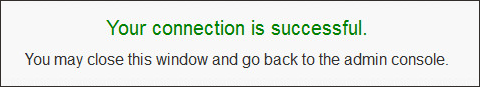

- 確認メッセージ「Your connection is successful」が表示されます。

完了しました。ADFSとOCI IAMの間のSSOが正常に設定されました。

Oracle製品を使用した開発の詳細を確認するには、次のサイトを参照してください: