ADFSからOCI IAMへのJITプロビジョニング

このチュートリアルでは、OCIとMicrosoft ADFSの間でJust-In-Time (JIT)プロビジョニングを構成します。ここで、ADFSはIdPとして機能します。

JITプロビジョニングを設定して、実行時にターゲット・システムにアイデンティティを作成したり、ターゲット・システムにアクセスするリクエストを作成したりできます。

このチュートリアルでは、次のステップについて説明します。

- ADFSのリライイング・パーティ構成を更新します。

- JIT向けOCI IAMのADFS IdPを更新すること。

- ADFSからOCI IAMにユーザーをプロビジョニングできることをテストします。

ノート

このチュートリアルは、アイデンティティ・ドメインのIAMに固有です。

このチュートリアルは、アイデンティティ・ドメインのIAMに固有です。

始める前に

このチュートリアルを実行するには、次のものが必要です:

- 有料Oracle Cloud Infrastructure (OCI)アカウントまたはOCIトライアル・アカウント。Oracle Cloud Infrastructure Free Tierを参照してください。

- OCI IAMアイデンティティ・ドメインのアイデンティティ・ドメイン管理者ロール。管理者ロールの理解を参照してください。

- ADFSインストール。 ノート

このチュートリアルでは、Microsoft Windows Server 2016 R2に付属のADFSソフトウェアの使用方法について説明します。 - さらに、次のことを確認する必要があります。

- 同じユーザーがOCIおよびADFSに存在します。

- ADFSが機能しています。

1.ADFSでの信頼できるリライイング・パーティ構成の更新

- ADFS管理ユーティリティを開きます。たとえば、Windows 2016 Server Managerユーティリティでは、「ツール」、「Microsoft Active Directory Federation Services Management」の順に選択します。

- 「ADFS」で、「リライイング・パーティ信頼」を選択します。

- チュートリアル「OCIとADFS間のSSO」で、OCIに対して以前に構成したリライイング・パーティ信頼

OCI IAMを右クリックします。 - 「請求発行ポリシーの編集」を選択します。

- 「Eメール」要求を編集して、「名」、「姓」および「グループ」に3つの追加要求ルールを追加します。

First Name属性:

- LDAP属性:

Given-Name - 送信請求タイプ:

Given Name

「姓」属性:

- LDAP属性:

Surname - 送信クレーム・タイプ:

Surname

グループ属性

- LDAP属性:

Token-Groups - Unqualified Names - 送信クレーム・タイプ:

Group

- LDAP属性:

- ルール・ページで「OK」を選択し、再度「OK」を選択します。

ビジネス要件にあわせて追加属性を追加できますが、このチュートリアルに必要なのは属性のみです。

2.OCI IAMのADFS IdPを更新すること

OCI IAMコンソールで、JIT用のADFS IdPを構成します。

-

サポートされているブラウザを開き、コンソールURLを入力します:

- 「クラウド・アカウント名」(テナンシ名とも呼ばれる)を入力し、「次」を選択します。

- SSOの構成に使用するアイデンティティ・ドメインを選択します。

- ユーザー名とパスワードを使用してサインインします。

- ナビゲーション・メニューを開き、「アイデンティティおよびセキュリティ」を選択します。

- 「アイデンティティ」で、「ドメイン」を選択します。

- チュートリアル「OCIとADFS間のSSO」のステップ1で、ADFSをIdPとしてすでに構成しているアイデンティティ・ドメインを選択します。

- 左側のメニューから「セキュリティ」を選択し、「アイデンティティ・プロバイダ」を選択します。

- ADFS IdPを選択します。

- ADFS IdPページで、「JITの構成」を選択します。

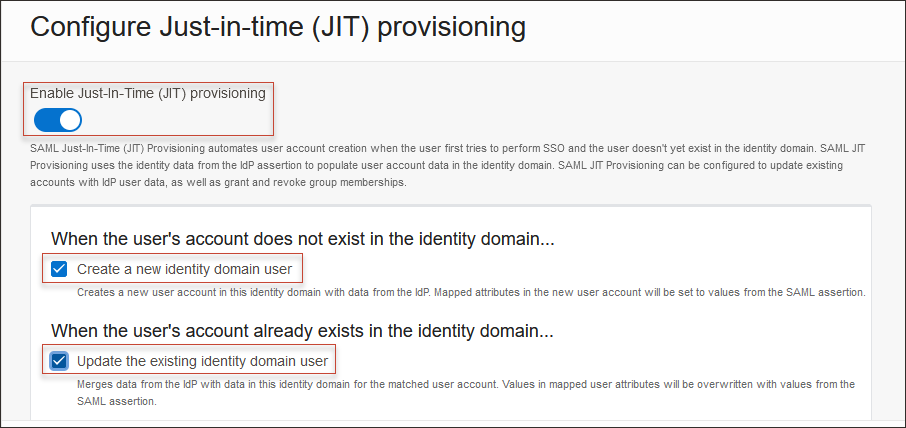

- 「Just-in-time (JIT)プロビジョニングの構成」ページで、次の手順を実行します。

- 「Just-In-Time (JIT)プロビジョニングの有効化」を選択します。

- 「新規アイデンティティ・ドメイン・ユーザーの作成」を選択します。

- 「既存のアイデンティティ・ドメイン・ユーザーの更新」を選択します。

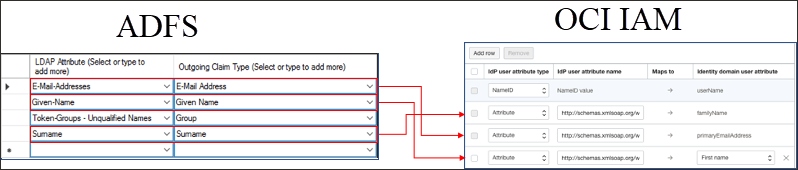

- 「ユーザー属性のマップ」で、次の手順を実行します。

NameIDの最初の行は変更しません。- その他の属性については、「IdP user attribute」で

Attributeを選択します。 - 次のように、IdPユーザー属性名を指定します。

- familyName:

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/surname - primaryEmailAddress:

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/emailaddress

- familyName:

- 「Add Row」を選択します。

- 「IdP user attribute」で、

Attributeを選択します。 - IdPユーザー属性名には、

http://schemas.xmlsoap.org/ws/2005/05/identity/claims/givennameと入力します。

- 「IdP user attribute」で、

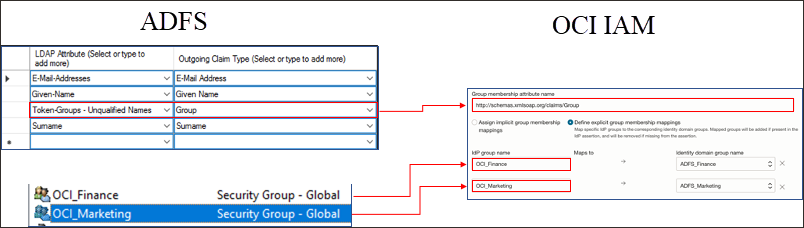

- 「グループ・マッピングの割当て」を選択します。

- グループ・メンバーシップ属性名を入力します。

http://schemas.xmlsoap.org/claims/Groupを使用します。 - 「明示的なグループ・メンバーシップ・マッピングの定義」を選択します。

- IdPグループ名がアイデンティティ・ドメイン・グループ名にマップされるで、次を実行します:

- IdPグループ名に、ADFSによって送信されるSAMLアサーションに存在するADFS内のグループの名前を指定します。

- アイデンティティ・ドメイン・グループ名のOCI IAMで、ADFSの対応するグループにマップするOCI IAMのグループを選択します。

- 「割当てルール」で、次を選択します:

- グループ・メンバーシップを割り当てる場合: 既存のグループ・メンバーシップとマージ

- グループが見つからない場合: Ignore the missing group

ノート

組織の要件に基づいてオプションを選択します。 - 「Save changes」を選択します。

3.ADFSとOCI間のJITプロビジョニングのテスト

この項では、JITプロビジョニングがADFSとOCI IAMの間で機能することをテストできます

- ADFSで、OCI IAMに存在しないユーザーをADFSに作成します。

- ブラウザを再起動し、コンソールURLを入力してOCIコンソールにアクセスします:

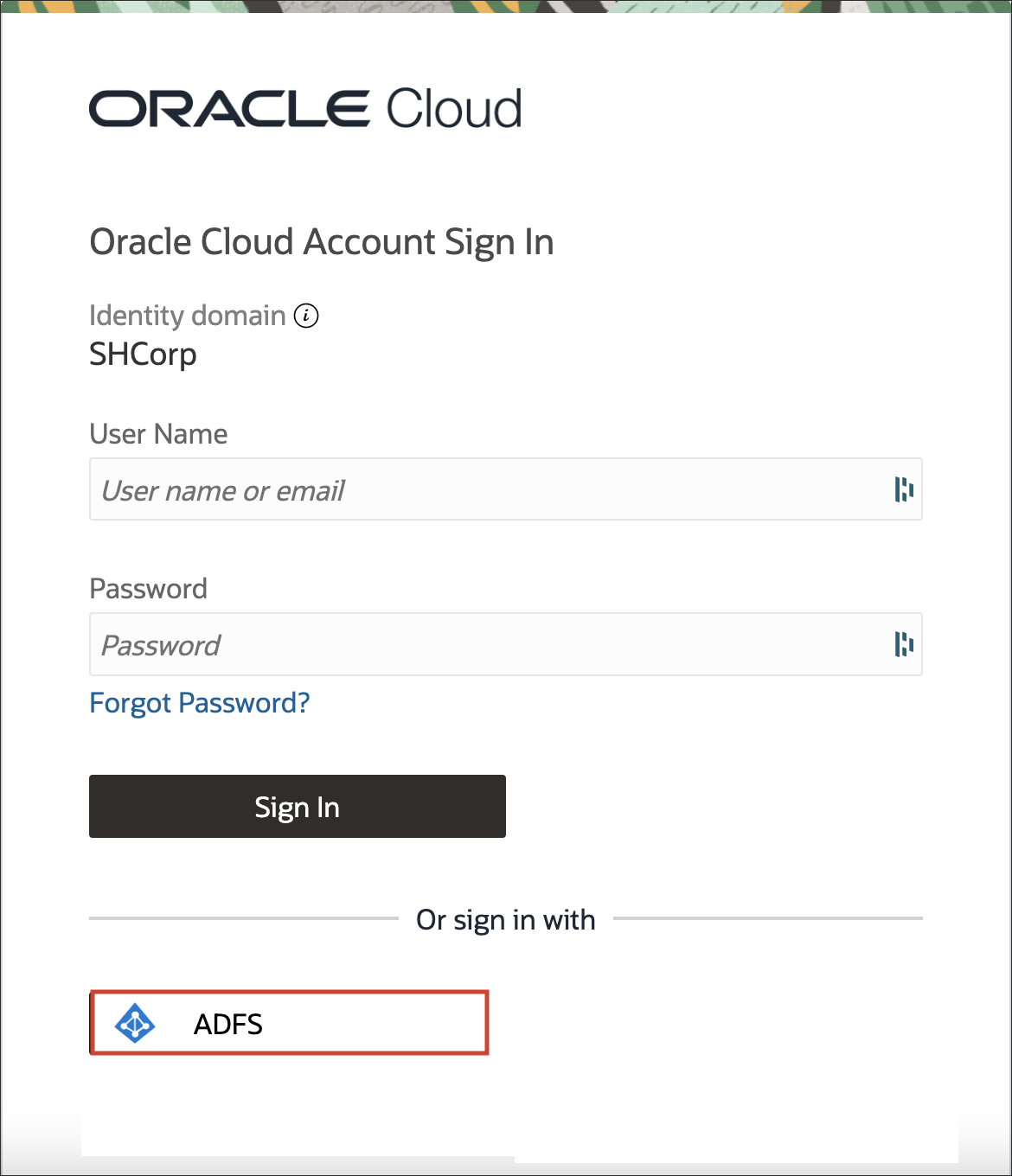

cloud.oracle.com - クラウド・アカウント名(テナンシ名とも呼ばれる)を入力し、「次へ」を選択します。

- JIT構成が有効化されているアイデンティティ・ドメインを選択します。

- サインイン・オプションから「ADFS」を選択します。

- ADFSログイン・ページで、新しく作成したユーザーの資格証明を指定します。

- 認証が成功すると、OCI IAMでユーザーのアカウントが作成され、ユーザーがOCIコンソールにサインインします。

OCIドメインで新しいユーザーを表示して、入力したものと同じアイデンティティ属性およびグループ・メンバーシップがあることを確認できます。

次の手順

完了しました。ADFSとOCI IAM間のJITプロビジョニングが正常に設定されました。

Oracle製品を使用した開発の詳細を確認するには、次のサイトを参照してください: