RADIUSプロキシの設定

Remote Authentication Dial In User Service (RADIUS)は、ネットワーク・デバイス間の通信に関するルールおよび規則を定義するネットワーク・プロトコルです。RADIUSプロキシは、ユーザーまたはデバイスを認証および認可し、それらのサービスの使用状況もトラッキングします。

必要なポリシーまたはロール

- 管理者グループのメンバーにします

- アイデンティティ・ドメイン管理者ロールまたはセキュリティ管理者ロールを付与します

manageドメインが付与されているグループのメンバーにします

ポリシーとロールをさらに理解するには、管理者グループ、ポリシーおよび管理者ロール、管理者ロールの理解およびIAMポリシーの概要を参照してください。

RADIUSプロキシの設定

RADIUSプロキシをインストール、設定およびテストします。

- RADIUSプロキシがアイデンティティ・ドメインで使用可能であることを確認します。RADIUSプロキシは、Oracle Apps PremiumおよびPremiumアイデンティティ・ドメイン・タイプでのみ使用できます。アイデンティティ・ドメイン・タイプと、それぞれに関連付けられている機能および制限について学習するには、IAMアイデンティティ・ドメインのタイプを参照してください。

- 最新のPostmanクライアントをインストールします。

- RADIUSプロキシPostmanコレクションをダウンロードします。

- RADIUSプロキシ・マッピングの手順を確認します。RADIUSプロキシ・マッピングを参照してください。

- 次のチェックポイントを確認します。RADIUSプロキシを設定するときは、次のチェックポイントを使用して、プロセスの各ステップで構成が正しいことを確認します。

- アイデンティティ・ドメインでRADIUSプロキシとRADIUSプロキシ・クライアント・アプリケーションがアクティブ化されていることを確認します。

- データベースのIPアドレスとRADIUSプロキシのポート番号がRADIUSアプリケーションで正しく構成されていることを確認します。

- RADIUSエージェントが起動して実行されていることを確認します。

- プロキシ・サーバーが起動して実行されていることを確認します。

- データベースが起動していることを確認します。

-

コンソールの「ダウンロード」ページから最新のRADIUSプロキシ・インストーラをダウンロードします。

- ナビゲーション・メニューを開き、「アイデンティティおよびセキュリティ」を選択します。「アイデンティティ」で、「ドメイン」を選択します。作業するアイデンティティ・ドメインの名前をクリックします。必要なドメインを見つけるには、コンパートメントの変更が必要になる場合があります。次に、「設定」、「ダウンロード」の順にクリックします。

- 「Oracle Identity Cloud Service RADIUS Proxy for Linux」を選択し、「ダウンロード」を選択します。

-

RADIUSアプリケーション・テンプレートからRADIUSアプリケーションを作成します。ノート: RESTでは、RADIUS Proxy、RADIUS App、Search、Search all apps (with search criteria)の順に移動します。

-

IAMでRADIUSプロキシを作成します。

-

インストーラを実行します。

-

RADIUSプロキシをインストールします。

-

RADIUSエージェントとRADIUSプロキシが実行中であることを確認します。RADIUSエージェントは、一定間隔でIAMから構成データを取得します。次に、RADIUSプロキシで使用される構成ファイルを更新します。

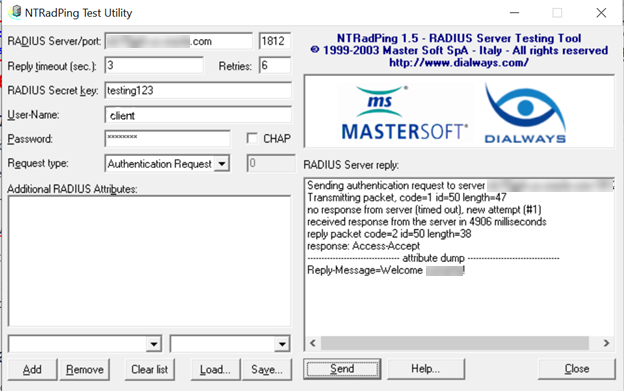

- (オプション) NTRadPingテスト・ユーティリティを使用して、RADIUSプロキシが動作していることを確認します。

- Oracle Database 12cを設定および構成します。認証の構成の手順に従い、次のコマンドを使用してデータベースにユーザー/ロールを作成します。

- Oracle Database 12cを設定および構成します。詳細は、RADIUS認証の構成を参照してください。RADIUS認証の構成の項の手順に従って、データベースにユーザーおよびロールを作成します。

- IAMユーザー・インタフェースを使用してCIDR形式のIPアドレスを追加することはできません。Oracle DatabaseのIPアドレスがCIDR形式の場合は、Postmanコレクションの次のリクエストを使用します。CIDR形式からのIPアドレスの変更を参照してください。

- MFAを設定します。MFAを設定するには、これらの手順に従ってください。マルチファクタ認証の管理を参照してください。

RADIUSプロキシのログ・ファイルおよび構成情報

ログおよび構成情報については、次のRADIUSプロキシ・ファイルの場所を書き留めます。この情報は、トラブルシューティングに役立ちます。

| インストーラ・ログ | <radius_proxy_installer_location>/oracle_radius_proxy/_Oracle/ Identity/ Cloud/ Service/ RADIUS/ Proxy_installation/Logs/ |

| エージェント・ログ | <radius_proxy_installer_location>/oracle_radius_proxy/radius_agent/logs/agent.log |

| プロキシ・ログ | <radius_proxy_installer_location>/oracle_radius_proxy/radius_proxy/log/radius_proxy.log |

| プロキシ構成 | <radius_proxy_installer_location>/radius_proxy/conf/radius_proxy.conf |

| エージェント構成 | <radius_proxy_installer_location>/radius_agent/conf/radius_agent.conf |

| クライアント構成 | <radius_proxy_installer_location>/radius_proxy/conf/radius_clients.conf |

RADIUSプロキシ・マッピング

RADIUSプロキシとRADIUSプロキシ・リスナーには1-1マッピングがあります。たとえば、RADIUSプロキシごとに1つのRADIUSプロキシ・リスナーがあります。複数のOracle DB RADIUSクライアントを1つのRADIUSプロキシにマップできます。つまり、RADIUSプロキシにはOracle DB RADIUSクライアントを使用した1-nマッピングがあります。

管理者が複数のOracle DB RADIUSクライアントを構成する場合、その数のOracle Database RADIUSアプリケーションがIAMアイデンティティ・ドメインに作成する必要があります(Oracle DB RADIUSクライアントごとに1つずつ)。たとえば、管理者が4つのOracle DB RADIUSクライアントを1つのRADIUSプロキシに構成した場合、IAMアイデンティティ・ドメインには、4つのOracle Database RADIUSアプリケーションが構成されている必要があります(Oracle DBクライアントごとに1つずつ)。